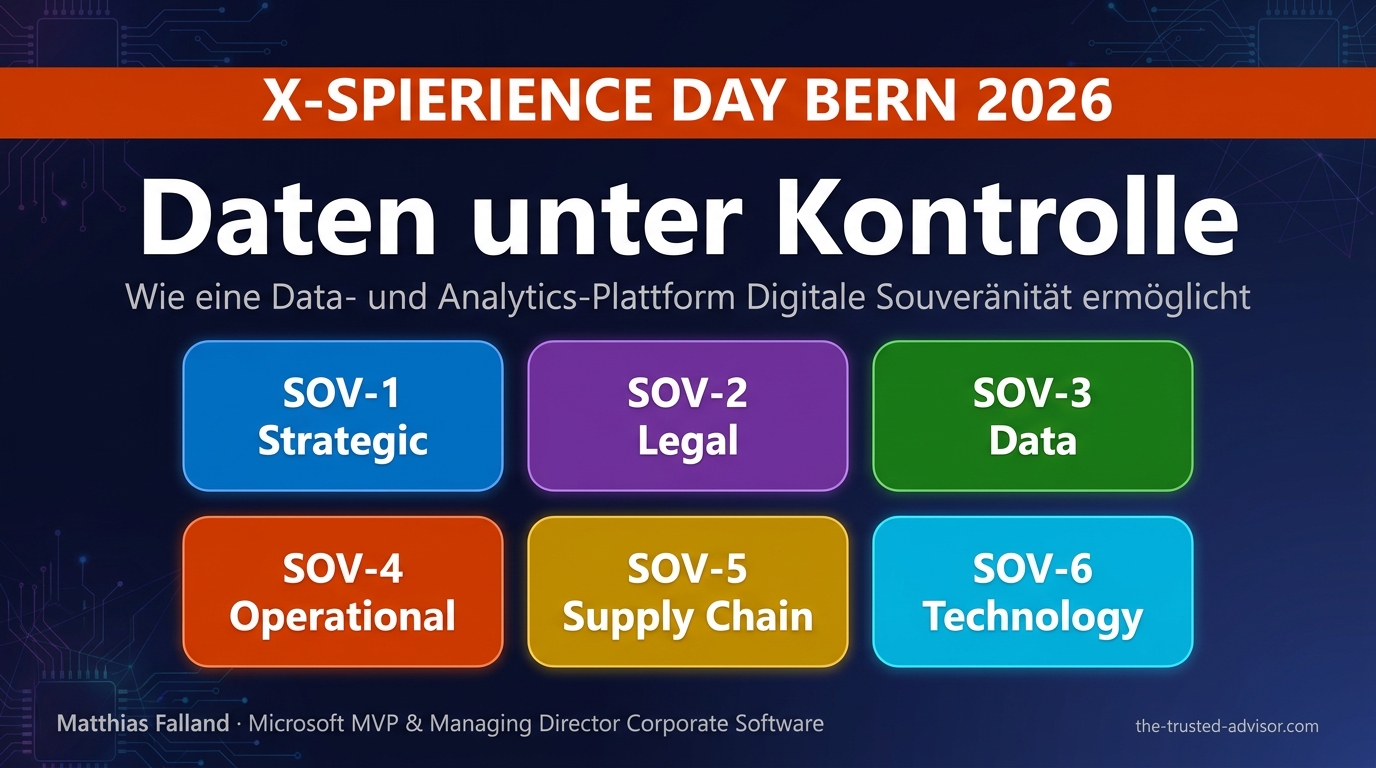

Daten unter Kontrolle: Wie eine Data- und Analytics-Plattform Digitale Souveränität ermöglicht

📅 Tuesday, April 28, 2026

⏰ 09:00 CET

📍 Bern, Switzerland

Daten unter Kontrolle: Wie eine Data- und Analytics-Plattform Digitale Souveränität ermöglicht#

Speaker: Matthias Falland — Microsoft MVP & Managing Director bei Corporate Software Event: X-SPIErience Day 2026 Bern · Track: Technology, Data & AI · Level 200 · 30 Minuten · Sprache: Deutsch

Geopolitische Spannungen, Cloud-Abhängigkeiten und die neuen Datenschutzgesetze sind keine Buzzwords mehr — sie sind Architektur-Realität. Am 27. April 2026 hat das BSI mit C3A den ersten objektiven Kriterienkatalog für Cloud-Souveränität veröffentlicht. Diese Session zeigt: Microsoft Fabric in Switzerland North erfüllt etwa die Hälfte davon out-of-the-box. Die andere Hälfte ist eine bewusste Architektur-Entscheidung — und live demonstriert mit einer Tokenization-Pipeline, deren Vault den Laptop niemals verlässt.

🛠️ Live-Demo Repository — Clone & Inspect#

dev.connect-me.ch/coso/2026-04-spie-xspierience

Das vollständige Code-Repository zur Live-Demo: 250 Zeilen Python, sechs Layer (Schema-Klassifikation → Presidio Pattern Recognizers → spaCy NER → Policy-Engine → HMAC-SHA256 → Audit JSONL), ein Streamlit-UI. Echte Schweizer Validierungen (AHV mod-10, IBAN mod-97, Aktenzeichen-ISO-Kantonscode).

git clone https://dev.connect-me.ch/coso/2026-04-spie-xspierience.git

cd 2026-04-spie-xspierience

uv sync # spaCy de_core_news_lg + Dependencies

uv run streamlit run app.py # → http://localhost:8501Session Goal#

Entscheidern, CISOs und Architekten zeigen, dass Cloud-Souveränität messbar geworden ist — und dass eine pragmatische Antwort darauf nicht “Cloud ja oder nein”, sondern eine bewusst gewählte Zwei-Zonen-Architektur ist. Microsoft Fabric in Switzerland North bleibt der richtige Ausgangspunkt; die fehlende Hälfte wird durch ein on-premises betriebenes Tokenization-Gateway geschlossen.

Red Thread: “Souveränität ist nicht ein Feature”#

„Souveränität ist nicht ein Feature. Sie ist die Summe Ihrer Architektur-Entscheidungen. Seit gestern ist sie messbar."

Bis zum 27. April 2026 war “souveräne Cloud” ein Bauchgefühl. Mit BSI C3A v1.0 ist sie ein auditierbarer Kriterienkatalog — sechs Dimensionen, anschlussfähig an die EU Cloud Sovereignty Framework und an BSI C5:2026.

Session-Struktur (30 Min, 15 Slides + Live-Demo)#

| Zeit | Slide | Inhalt |

|---|---|---|

| 0:00 | Title + Roter Faden | Die drei Aussagen: Feature → Architektur → messbar |

| 0:01 | C3A-Intro | Was BSI gestern definiert hat — sechs Dimensionen, gestützt auf EU CSF und C5:2026 |

| 0:03 | Sechs Dimensionen visuell | SOV-1 Strategic, SOV-2 Legal, SOV-3 Data, SOV-4 Operational, SOV-5 Supply Chain, SOV-6 Technology |

| 0:04 | Fabric-Hälfte | Was Microsoft Fabric heute aus der Box erfüllt |

| 0:06 | Coverage-Matrix | Met / Teilweise / Microsofts To-do — die ehrliche Diagnose |

| 0:07 | Sovereignty Stack | Fünf Schichten: Residency → Verschlüsselung → Netzwerk → Governance → AI |

| 0:09 | Strategie | Drei Antworten auf die rote Spalte — nur eine ist richtig |

| 0:11 | Zwei-Zonen-Modell | Restricted Zone ↔ Tokenization Gateway ↔ Public Zone (Fabric) |

| 0:12 | Three-Axis Policy | data_class × data_category × target_zone |

| 0:14 | Demo | TokenDemo: 6-Layer-Pipeline auf 7 Schweizer Datensätzen, live |

| 0:22 | Demo-C3A-Mapping | Was die 8 Min C3A-konform geleistet haben (SOV-3-04, SOV-3-05, SOV-4-07, SOV-4-08) |

| 0:24 | Entscheidungsbaum | Architektur-Tree für CISO-Diskussion |

| 0:26 | 5 Takeaways | Was Sie morgen tun können |

| 0:29 | Q&A |

🔑 BSI C3A — Die sechs Dimensionen der Cloud-Souveränität#

| Dimension | Kernfrage | Was kommerzielle Fabric heute leistet |

|---|---|---|

| SOV-1 Strategic | Wer kontrolliert das Unternehmen, mit dem ich einen Vertrag habe? | ❌ Microsoft ist US-kontrolliert |

| SOV-2 Legal | Welche extraterritorialen Gesetze haben Zugriff? | ⚠️ Risiko-Assessment ist Kunden-Pflicht |

| SOV-3 Data | Wo liegen meine Daten und wer kann sie lesen? | ✅ Data Residence, External KMS, External IdP |

| SOV-4 Operational | Wer betreibt die Cloud — physisch und administrativ? | ⚠️ Ingress Control ja, EU-only Personnel nein |

| SOV-5 Supply Chain | Aus welchen Ländern stammen Software und Hardware? | ⚠️ MS Transparency Reports ≠ TR-03183 SBOM |

| SOV-6 Technology | Kann ich die Cloud weiterführen, wenn der Anbieter weg ist? | ❌ Source-Code in EU nur via Sovereign-Cloud-Verträgen |

Kernbotschaft: Fabric in CH-North erfüllt grob die Hälfte von C3A out-of-the-box. Die andere Hälfte ist Architektur-Arbeit, kein Produkt-Wechsel.

🏗️ Schlüssel-Architekturen aus der Session#

Zwei-Zonen-Modell mit Tokenization Gateway#

RESTRICTED ZONE TOKENIZATION GATEWAY PUBLIC ZONE

(On-Premises) (On-Premises) (Fabric, Switzerland North)

┌──────────────┐ ┌────────────────────┐ ┌──────────────────┐

│ Quellsysteme │ │ L0 Schema │ │ OneLake │

│ Klartext-PII │ ────► │ L1 Presidio │ ────► │ Power BI Reports │

│ schema.yaml │ │ L2 spaCy NER │ │ Microsoft │

└──────────────┘ │ L3 Policy-Engine │ │ Sentinel │

│ L4 HMAC-SHA256 │ └──────────────────┘

│ + Vault │ ▲

│ L5 Audit JSONL │ ─value_hash──┘

└────────────────────┘

Vault BLEIBT ON-PREMC3A-Mapping dieses Patterns:

- SOV-3-05 Client-Side Encryption (funktional): Klartext-PII wird on-prem durch HMAC-SHA256 ersetzt, Pepper bleibt im Gateway

- SOV-3-04 Logging mit dokumentiertem Schema und

value_hashzur SIEM-Korrelation - SOV-4-07/08 Data Exchange Gateways: Genau eine Schnittstelle nach aussen, Vault im Code-Pfad nicht erreichbar

Three-Axis Policy — pro Datenzelle drei Achsen#

| Achse | Werte | Beispiel |

|---|---|---|

data_class | public, internal, confidential, strict_confidential | AHV-Nummer = strict_confidential |

data_category | pii, financial, free_text, metadata | AHV-Nummer = pii |

target_zone | public, internal_analytics | Public Zone (Fabric in CH) oder interne Analyse |

Selbe Detection — andere Aktion. Eine AHV-Nummer in strict_confidential auf dem Weg zur Public Zone wird tokenisiert. Dieselbe AHV-Nummer in internal auf dem Weg zur internal_analytics-Zone wird durchgereicht. Vier Aktionen: TOKENIZE, MASK, REVIEW, PASS — first-match-wins, jede Entscheidung mit Rule-ID im Audit-Log.

📚 Featured Resources#

📄 BSI C3A v1.0 (PDF, EN)#

bsi.bund.de — C3A Cloud Computing Autonomy — Das Original-Dokument, 16 Seiten, CC-BY-ND 4.0. Pflichtlektüre für jeden CISO und Cloud-Architekten in DACH.

🛠️ TokenDemo — Live-Demo Source Code#

dev.connect-me.ch/coso/2026-04-spie-xspierience — Sechs Layer, eine CSV. HMAC-SHA256-Tokenisierung mit Format-Preserving-Hack für AHV. Streamlit-UI. Schweizer Custom-Recognizer mit echter Validierung.

📥 Begleit-Dokument zur Session (PDF)#

Daten unter Kontrolle — Begleitdokument — Die ausführliche Schriftform der Session: alle Slides, alle Speaker-Notes als Prosa, vollständiges C3A-Kriterien-Mapping als Anhang. ~30 Seiten. Generiert mit der mf-concept LaTeX-Klasse.

📖 Session Resources#

Microsoft Fabric — Souveränität-relevante Bausteine#

- Microsoft Fabric — Datenresidenz und Region-Optionen

- Customer-Managed Keys für Microsoft Fabric

- Private Endpoints für Microsoft Fabric

- Managed VNet for Microsoft Fabric

- Microsoft Fabric — EU Data Boundary

Governance & Audit#

- Microsoft Purview Sensitivity Labels

- Microsoft Purview Data Loss Prevention

- Microsoft Fabric Audit Logs

- Microsoft Sentinel — SIEM-Integration

AI Controls in Fabric#

- Fabric Copilot — Datenfluss und Region

- Tenant-Settings für Copilot Aktivierung/Deaktivierung

- Azure OpenAI Service in Switzerland

Compliance Foundations#

- BSI C5:2026 — Cloud Computing Compliance Catalogue

- EU Cloud Sovereignty Framework (Übersicht)

- Microsoft EU Sovereign Cloud Initiative

Open-Source-Bausteine der TokenDemo#

- Microsoft Presidio — PII Detection und Anonymization

- spaCy

de_core_news_lg— Deutsches NER-Modell - TR-03183 — BSI Software Bill of Materials Spec

- Format-Preserving Encryption (NIST SP 800-38G)

X-SPIErience Day 2026 Bern – Event Info#

| 📅 Datum | 28. April 2026 |

| 📍 Ort | Bern, Schweiz |

| 🌍 Zeitzone | Central European Summer Time (UTC+02:00) |

| 🎟️ Veranstalter | SPIE ICS / Corporate Software |

| 👥 Publikum | ~64 Teilnehmer (31 Kunden) |

| 🎤 Speaker | Matthias Falland — Microsoft MVP & Managing Director bei Corporate Software |

| 🎯 Track | Technology, Data & AI · Level 200 |

| 🌐 Sprache | Deutsch |

| 📑 Begleitdokument | PDF herunterladen |

More from The Trusted Advisor#

- Copilot-Cockpit — Governance & Guardrails für Microsoft Copilot und AI-Agents

- Fabric Periodic Table — Interaktive Visualisierung aller Fabric-Komponenten

- Fabric Friday auf YouTube — Wöchentliche Architecture-Decisions-Episoden

- LinkedIn: Matthias Falland — Connect & follow für Architecture-Diskussionen

Interested in this session? Find all details here.

View Conference Details →